Fórum 2023

Em 2023 foram realizados:

11º Fórum de CSIRTs em 31/07 e 01/08

4º Workshop MISP e Tutorial SIM3 em 02/08

Confira as Fotos dos Eventos no Flickr

Fotos do 11º Fórum de CSIRTs

Fotos do 4º Workshop MISP e do Tutorial SIM3

O material compartilhado pelos palestrantes está disponível na agenda dos eventos.

O Fórum Brasileiro de CSIRTs é um evento dedicado à discussão de

assuntos relacionados com tratamento de incidentes e resiliência

das organizações face a incidentes de segurança. Participe!

Detalhes dos Eventos

Os eventos, presenciais, serão realizados no Hotel Blue Tree Premium Morumbi, Av. Roque Petroni Junior, 1000, em São Paulo/SP.

Inscrições

Hotéis e tarifas com desconto

Agenda Completa

Tutorial SIM3 — Security Incident Management Maturity Model

A maturidade de um CSIRT, relacionada com o nível de governança, documentação, processos e métricas de um time, é medida pelo Security Incident Management Maturity Model, também conhecido por SIM3.

O modelo SIM3 é utilizado, por exemplo, pelo FIRST em seu processo de filiação e pela ENISA, para aferir a maturidade dos times membros da eCSIRT Network.

No dia 02 de agosto de 2023 ofereceremos um tutorial de dia inteiro com Don Stikvoort, autor do SIM3 e Chairman da OpenCSIRT Foundation.

Inscrições

Atenção: cada evento possui sua própria inscrição.

Os eventos são GRATUITOS.

É necessário

estar autenticado no

site de Cursos e Eventos do NIC.br para efetivar a

inscrição.

Inscrição no 11º Fórum de CSIRTs

https://cursoseventos.nic.br/evento/inscrever/11-forum-brasileiro-de-csirts/

Inscrição nos Workshops

Os workshops ocorrerão em paralelo, no dia 02 de agosto. Inscreva-se em apenas um dos workshops.

4º Workshop MISP

https://cursoseventos.nic.br/evento/inscrever/misp2023/

Tutorial SIM3 (Security Incident Management Maturity Model)

https://cursoseventos.nic.br/evento/inscrever/tutorial-sim3/

Local do Evento

Os eventos, presenciais, serão realizados no Hotel Blue Tree Premium Morumbi, Av. Roque Petroni Junior, 1000, em São Paulo/SP.

Agenda

11º Fórum Brasileiro de CSIRTs

31 de julho e 01 de agosto de 2023

Horários sujeitos a alterações.

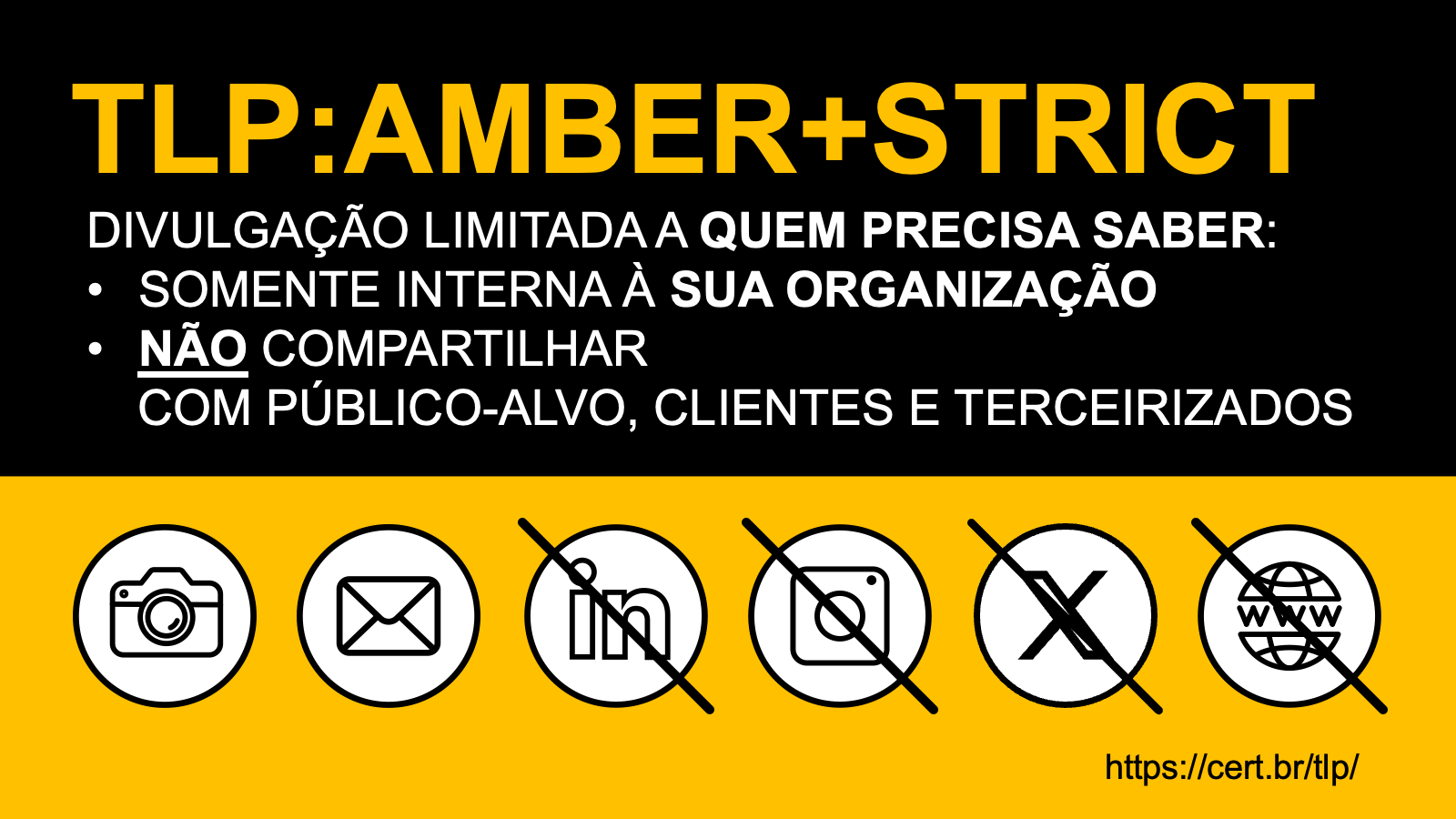

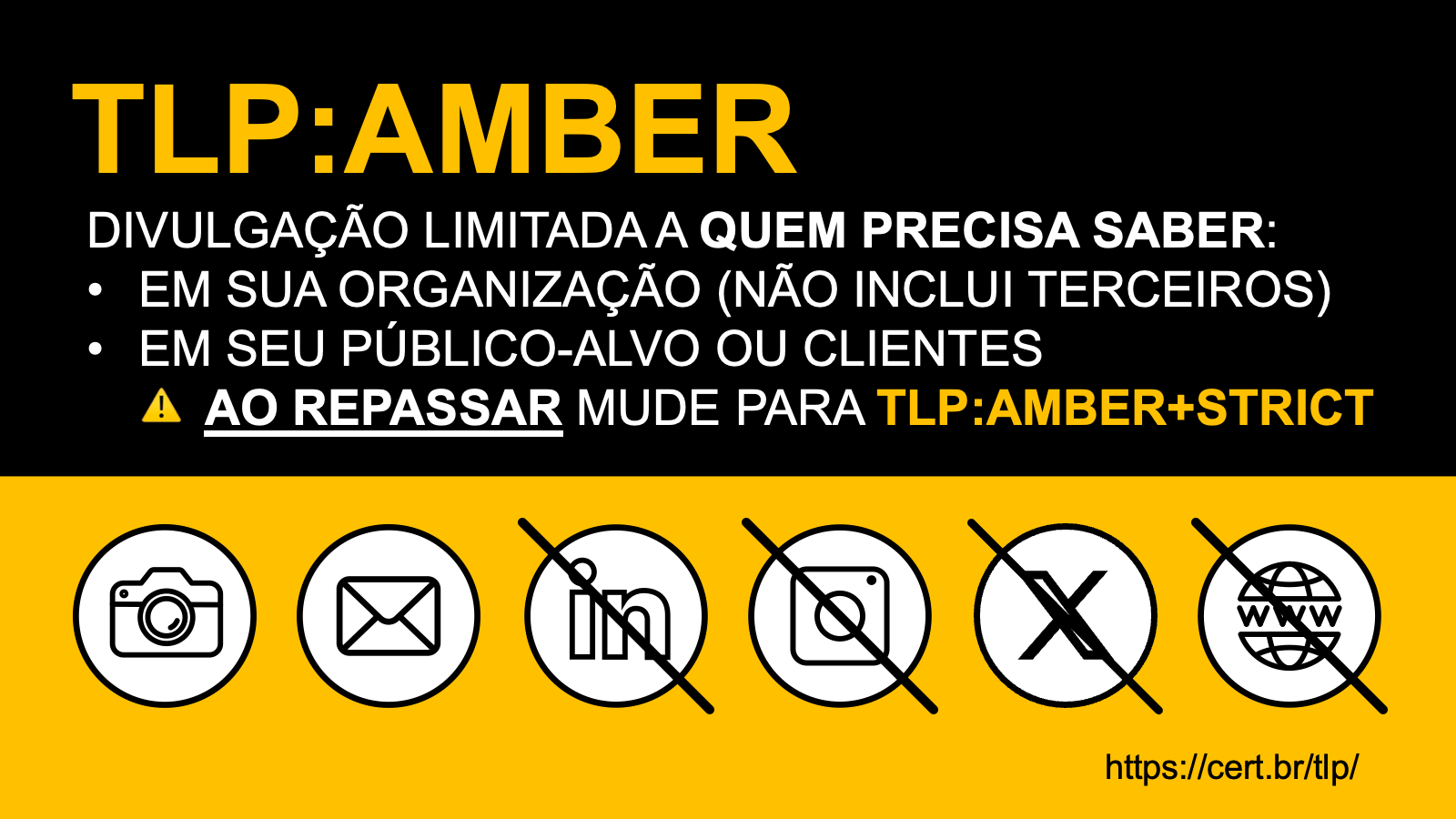

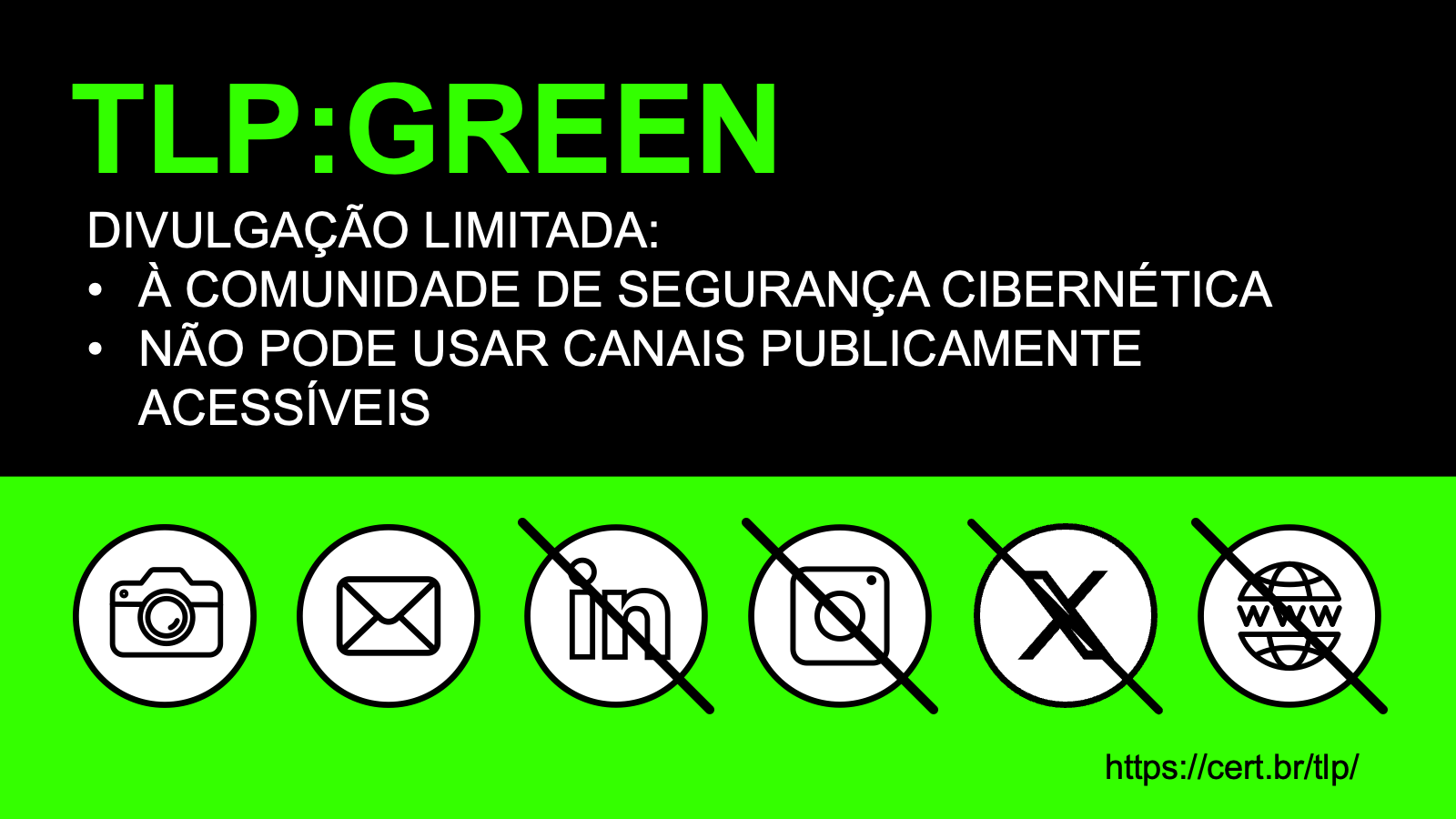

A indicação de marcações TLP é colocada na agenda para referência. Sempre respeite o TLP que está no slide do palestrante e nas telas indicativas da sala do evento.

Veja aqui detalhes sobre uso de TLP no evento

| 08:30—09:15 | Café de Boas Vindas |

| 09:15—09:30 | Abertura do Evento |

| 09:30—10:30 |

Keynote Cyber security and the Internet – why give a damn? TLP:CLEAR Don Stikvoort, MSc Chairman of Open CSIRT Foundation, NL SLIDES Don Stikvoort helped build the Internet in Europe since its infancy in 1989 and was one of the pioneers of cyber security. He'll talk about the past – how the Internet became one of the great inventions of mankind. How every great human enterprise ends up being sabotaged by … humans. What we set up to counter that, and how we need to further improve that. The new challenges: the Internet of Things, and even more so: AI, where we may be facing the greatest challenge of mankind so far. How we often think we have it all sorted out – but then we don't. How it matters to you, your kids, and your parents – and why you should care. How you can be the difference that makes the difference. |

| 10:30—11:00 | Intervalo para o café |

| 11:00—11:40 |

Gamificação do Processo Preparatório para Simulação de

Incidente Cibernético no Ambiente de Automação Industrial:

Lições Aprendidas e Resultados Obtidos

TLP:CLEAR

Rodrigo Andrade Pereira Rosa, Leandro Andrada Roda Marinho, Alessandro Carvalho Coutinho, Petrobras SLIDES Apresentaremos a experiência da Petrobras ao realizar simulações de incidentes cibernéticos no ambiente de automação industrial. Exploraremos cada etapa desse processo, desde a concepção até a execução das simulações, e compartilharemos os resultados obtidos, bem como as lições aprendidas ao longo do caminho. Além disso, ressaltaremos que os conhecimentos adquiridos nesse processo de gamificação podem ser aplicados em simulações de incidentes cibernéticos em diferentes ambientes, não se restringindo apenas ao campo da automação industrial. Destacaremos os benefícios da abordagem de gamificação para promover o aprendizado prático, aumentar o envolvimento dos participantes e fortalecer as habilidades necessárias para lidar efetivamente com incidentes de segurança cibernética. |

| 11:40—12:20 |

Como o Mercado Bitcoin usa conscientização para

transformar colaboradores em source de incidentes

TLP:CLEAR

TLP:GREEN

Grazielle Alessa Alves dos Santos, William Borges da Silva, Mercado Bitcoin SLIDES O Mercado Bitcoin, exchange brasileira de criptomoedas e criptoativos digitais, utiliza a conscientização de colaboradores internos para fortalecer o conhecimento interno sobre cibersegurança, diminuir os incidentes causados por imperícia e aumentar reports de anomalias que podem fugir dos alertas automatizados e são detectados pelos olhos dos nossos analistas mais atentos. Trazemos os processos, canais criados e como isso se entrelaça ao Plano de Resposta a Incidentes do CSIRT para melhorar a resposta a incidentes dentro do Mercado Bitcoin. |

| 12:20—13:00 |

A Importância da Conscientização dos Usuários na Prevenção

de Incidentes de Segurança

TLP:CLEAR

Andressa Cristina Borges Dutra Sahori, Matheus Nascimento de Camargo, Jessica Araujo Silva Zanatta, CAIS/RNP SLIDES O CAIS, Centro de Atendimento a Incidentes de Segurança da RNP, atuou na resposta a um incidente envolvendo engenharia social onde foi possível observar aspectos técnicos, operacionais e administrativos que poderiam ser melhorados do ponto de vista das equipes técnicas e do ponto de vista dos usuários. A palestra tem como objetivo compartilhar as etapas da análise do incidente que apresentou técnicas de smishing, falsas centrais de atendimento e interação direta com os usuários afetados, bem como apresentar as lições aprendidas, técnicas e administrativas, fomentando a necessidade de conscientização dos usuários e equipes de TI por partes do CSIRTs. |

| 13:00—14:30 | Almoço (servido no local) |

| 14:30—15:10 |

Prevenção de Incidentes Além da Tecnologia

TLP:CLEAR

Cibelle Almeida, Encarregado de Dados - LGPD, certificada DPO EXIN (PDPF, PDPP, ISFS) SLIDES Em segurança da informação e gestão de incidentes um dos maiores problemas existentes não é relacionado à tecnologia, mas sim aos processos (ou falta deles). Esta palestra discutirá aspectos relacionados com prevenção, privacy by design e privacy by default, e conformidade com a LGPD, incluindo pontos de atenção e desafios enfrentados pelas organizações. |

| 15:10—15:50 |

Leis de trânsito, crenças religiosas e boas práticas de

Segurança… quais as semelhanças?

TLP:CLEAR

Edilson Lima, Especialista em Segurança, Leticia Freitas, Especialista em cibersegurança na Via Quando boas práticas de segurança podem ser encaradas como as crenças religiosas, onde cada pessoa pode ter as suas e respeitar quem pensa diferente, ou quando devem ser como código de trânsito, onde todos devem praticar o mesmo, concordando ou não? A palestra propõe algumas reflexões sobre dois termos comuns em segurança da informação, quando se fala em usuário final: “Normatização” e “Conscientização”. Discorre também sobre a melhor abordagem e maior eficiência na combinação desses dois métodos. |

| 15:50—16:20 | Intervalo para o café |

| 16:20—17:00 |

Primeiros passos com Controles CIS e ISO27001

TLP:CLEAR

TLP:AMBER+STRICT

TLP:RED

Jacson Querubin, Itaipu Binacional SLIDES Será apresentada uma visão geral dos frameworks ISO27001 e Controles CIS (v8) para iniciantes. Será detalhado o último ano de ações internas que a Itaipu vem realizando e quais foram os desafios e obstáculos ultrapassados no caminho para aumentar os controles e diminuir os riscos no ambiente de TI. |

| 17:00—17:40 |

Integração de controles de segurança baseados nos

princípios Zero Trust em uma cyber supply chain

TLP:CLEAR

Thiago Melo Stuckert do Amaral, CEPESC SLIDES A cyber supply chain tem sido alvo de ataques cada vez mais sofisticados que exploram vulnerabilidades em componentes que antes eram considerados seguros devido às relações de confiança existentes. Será apresentada uma organização de controles de segurança para uma cyber supply chain em domínios, permitindo melhorias de segurança por meio da aplicação de princípios de uma arquitetura Zero Trust. Também cobrirá um checklist que permite uma análise de gap e sugere algumas formas de visualização desse resultado. Essas visualizações facilitam a construção de um roadmap de melhorias de segurança. E por último, são apresentados três estudos de caso aplicando a proposta em cenários de ataques reais ocorridos recentemente. |

| 17:40—18:20 |

Utilizando dados do CERT.br para alimentar os seus

processos de Threat Hunting e Detecção de Incidentes

TLP:CLEAR

TLP:GREEN

Cristine Hoepers, Klaus Steding-Jessen, CERT.br/NIC.br SLIDES |

| 18:20—20:30 |

Happy Hour Junte-se a nós neste momento descontraído e acompanhado de "comes e bebes". Faça novos contatos, coloque a conversa em dia com antigos colegas e troque ideias com os palestrantes. |

| 09:00—09:10 | Abertura e avisos do dia |

| 09:10—09:50 |

A REGIC e seus reflexos na Segurança da Informação da APF

TLP:CLEAR

TLP:RED

Paulo Cesar Carvalho Nunes, Fernando Marques Borges, CTIR Gov/GSI/PR Serão apresentadas as principais características da Rede Federal de Gestão de Incidentes Cibernéticos, instituída pelo Decreto 10.748, de 16 de julho de 2021, os avanços obtidos e as perspectivas futuras. Também serão apresentados casos reais de tratamentos de incidentes ocorridos na APF, no contexto da REGIC. |

| 09:50—10:30 |

Lições Aprendidas na Implantação e Operação do Centro

Integrado de Segurança Cibernética do Governo Digital -

CISC Gov.br

TLP:CLEAR

Leonardo Ferreira, Diretor de Privacidade e Segurança da Informação da Secretaria de Governo Digital do Ministério da Gestão e Inovação em Serviços Públicos (MGI). SLIDES O CISC Gov.br é um CSIRT de coordenação operacional, com um público-alvo de 251 órgãos do poder executivo federal, criado no âmbito do Programa de Privacidade e Segurança da Informação (PPSI) por meio da Portaria SGD/MGI nº 852, de 28 de março de 2023. Esta palestra apresentará o histórico e motivação para criação deste centro, o modelo "ETIR as a Service", estatísticas da atuação no primeiro semestre de 2023, lições aprendidas e melhorias a serem implementadas. |

| 10:30—11:00 | Intervalo para o café |

| 11:00—11:40 |

Integração Equipes Gestão de Incidentes: CTIR-SOC

TLP:CLEAR

TLP:AMBER+STRICT

TLP:RED

Glauco de Almeida Chaves, Coordenador da CTIR da Dataprev; Norton Evers, da Coordenação Geral de Governança de Segurança e Privacidade; José Casemiro, Líder da Equipe de SOC; DATAPREV SLIDES A Dataprev, como empresa de Governo, possui um ecossistema diverso de aplicações e clientes, com o escopo de usuários sendo potencialmente toda a população brasileira, o cenário de ameaças é desafiador e em constante evolução. Na tríade pessoas, processos e tecnologia, a Dataprev sempre teve um foco muito forte na proteção dos ativos, sendo necessário evoluir a detecção e resposta. O objetivo é apresentar os desafios e soluções encontradas pela Dataprev para o estabelecimento de seu processo de gestão de incidentes de segurança, a experiência com a contratação temporária de um SOC terceirizado e lições aprendidas, como uso dos frameworks do CERT/FIRST estão auxiliando na evolução dos processos de segurança e estruturação das equipes de incidentes. Não é suficiente o investimento em ferramentas líder de mercado, o aumento do número de analistas envolvidos no processo, sem uma definição de responsabilidades, integração e comunicação efetiva entre as equipes. |

| 11:40—12:20 |

A experiencia de um CSIRT integrado com SOC e CTI

TLP:CLEAR

Eder Luis Oliveira Gonçalves, CTIR-EB - 11º CT, Exército Brasileiro SLIDES A palestra discutirá a experiência de um CSIRT sem utilizar threat intelligence (CTI) e SOC, o que retarda a etapa de erradicação por demorar um pouco mais o encontro da causa raiz. Já com o CSIRT integrado com SOC e CTI é possível melhor determinar o tipo de incidente e avaliar o alerta de IOC emitido instantaneamente pelo CTI, o que possibilita ação imediata de contenção e erradicação por parte do CSIRT, a fim de diminuir os dados nos negócios da instituição. |

| 12:20—13:00 |

SOC Orquestrado: Como garantir o sucesso da defesa

combinando processos, automações e carreira

TLP:CLEAR

Samanta Santos, Antonio W Rolim, Alexander Mendes, Telefônica Brasil - Vivo SLIDES Qual a semelhança de uma Orquestra e um BlueTeam? Sabendo que uma boa equipe de segurança é composta por vários times, cada um com sua responsabilidade de função. Nós queremos mostrar a importância da integração desses times e o quanto é importante para uma boa resposta a incidente. Partindo do princípio de que uma resposta a incidente não é só responsabilidade do CSIRT e não está relacionado somente a temas técnicos, gostaríamos exemplificar nosso case de sucesso e importância de todas as peças de Segurança andarem juntas. Para isso iremos trazer como Inteligência, Hunt e CISRT se relacionam e os processos que tocam essas equipes, utilizaremos da analogia com uma Orquestra, trazendo a importância de cada instrumento (sendo os times), das partituras (Documentação), parte técnica (entender oque está documentado), os compassos e tempos (Cada um com sua parte) e claro o Maestro (Liderança) que fazem que tudo isso corra dentro da melodia. |

| 13:00—14:30 | Almoço (servido no local) |

| 14:30—15:10 |

CTR2 - Enhancing Security Resilience by

Visibility Gap Analysis

TLP:AMBER+STRICT

Antonio Horta, Renato Marinho, Morphus Labs Esta apresentação tem como base a segunda edição do Cyber Threat Resilience Report (CTR2), um relatório anual produzido pelo Morphus Labs, e focará na identificação de gaps comuns de segurança que podem expor as organizações a sérios incidentes, servindo como bússola para a criação ou revisão do plano de defesa cibernética de organizações com os mais variados níveis de maturidade. |

| 15:10—15:50 |

Analisando a Formação do Ponto de Apoio (Foothold) para a Movimentação

Lateral

TLP:CLEAR

Rivaldo Oliveira, Tempest SLIDES Apresentação discutirá o comportamento dos atacantes nas fases iniciais da cadeia de ataque em cenários de pós exploração em ambientes AD. Visão geral de correlação entre táticas do framework MITRE com o objetivo de identificar estratégias pelos times de defesa. Estratégias de defesa como High Ground (Terreno Elevado) e Scorched Earth (Terra Arrasada) serão abordadas em cenários de: Hardening, proteção de endpoint, gestão de identidade e threat hunting. |

| 15:50—16:20 | Intervalo para o café |

| 16:20—17:00 |

Análise de Malware com Automação de Coleta em Fontes

Abertas

TLP:CLEAR

Caique Barqueta de A. Albuquerque, Bruno Odon Pires de Brito, ISH Tecnologia SLIDES A apresentação trará um estudo de caso do ator malicioso de ransomware conhecido como LockBit. Serão compartilhados principais detalhes da operação do grupo, eventos relevantes, Indicadores de Comprometimento (IoC), Táticas, Técnicas e Procedimentos (TTPs) de acordo com o MITRE ATT&CK. Será abordada também a automação de coleta de IoCs de Atores Maliciosos em Fontes Abertas realizando o input dos dados coletados no MISP via aplicação Python e API REST da própria plataforma. |

| 17:00—17:40 |

Threat Hunting aliado ao Data Lake e MISP na detecção

proativa de ameaças cibernéticas

Rodrigo Andrade Pereira Rosa, Antonio Carlos de Moraes Junior, Pedro Miguel Esposito, Antonio Augusto Oliveira Viana Santos, Marcos Vinicio Rabello da Silva, Gizelle Jesus da Silva, Kenji Massayuki Minei, Petrobras TLP misto: TLP:GREEN TLP:RED A crescente sofisticação das ameaças cibernéticas traz desafios que tornam as defesas automatizadas insuficientes para a proteção efetiva das organizações. O Threat Hunting (busca avançada por ameaças cibernéticas) surge como uma abordagem proativa na detecção de ameaças que possam ter passado despercebidas. Apresentaremos uma visão holística integrando os processos de Threat Hunting, resposta a incidentes e análise de malware, além do uso de nossas soluções de Data Lake, EDR e MISP no tratamento de um case real de Threat Hunting. Abordaremos como utilizamos essas tecnologias em nossa empresa para realizar Threat Hunting em diferentes cenários, os benefícios que o uso destas soluções traz aos processos executados por um CSIRT, as lições aprendidas e as recomendações para quem deseja implementá-la. |

| 17:40—17:50 | Encerramento do Evento |

Tutorial SIM3 e Workshop MISP

02 de agosto de 2023

Dois eventos em paralelo:

- Tutorial SIM3

Tutorial sobre o Modelo de Maturidade SIM3, com o Chairman da OpenCSIRT Foundation

Obs.: tutorial em Inglês, com tradução simultânea disponível - 4º Workshop MISP

Palestras submetidas pela comunidade;

Tutorial hands-on do CERT.br

Horários sujeitos a alterações.

A indicação de marcações TLP está na agenda para referência. Sempre respeite o TLP que está no slide do palestrante e nas telas indicativas da sala do evento.

Veja aqui detalhes sobre uso de TLP no evento

| 09:00—09:10 | Abertura e avisos do dia |

| 09:10—10:30 |

Introduction to SIM3: maturity model for CSIRTs and similar teams.

TLP:AMBER

Don Stikvoort , MSc Chairman of Open CSIRT Foundation, creator of SIM3, NL Maturity is an indication of how well a team governs, documents, performs and measures their function. SIM3 (the Security Incident Management Maturity Model) is worldwide the most commonly used maturity model for all kinds of CSIRTs and similar teams. Don created it in 2008, with the help of friends and colleagues in the CSIRT community. SIM3 helps to assess your team's maturity, compare it with existing maturity baselines, and use that as basis to make a plan to improve your team's quality, effectiveness and overall maturity. SIM3 is free to use for internal and not-for-profit use, and it's freely available online, including the assessment tool. SIM3 is continuously developing, and in the next 12 months will be extended to also cover PSIRTs, SOCs and ISACs. Don will give you a guided tour covering all this, an extensive introduction to SIM3. References online: https://opencsirt.org/csirt-maturity/sim3-and-references/ https://sim3-check.opencsirt.org/

|

| 10:30—11:00 | Intervalo para o café |

| 11:00—13:00 |

Introduction to SIM3: maturity model for CSIRTs and

similar teams. (cont.)

|

| 13:00—14:30 | Almoço (servido no local) |

| 14:30—15:50 |

Introduction to SIM3: maturity model for CSIRTs and

similar teams. (cont.)

|

| 15:50—16:20 | Intervalo para o café |

| 16:20—17:40 |

Introduction to SIM3: maturity model for CSIRTs and

similar teams. (cont.)

|

| 17:40—17:50 | Encerramento do Evento |

| 09:00—09:10 | Abertura e avisos do dia |

| MANHÃ: Estudos de Caso da Comunidade | |

| 09:10—09:50 |

Base Nacional de Crimes Cibernéticos – Caso de integração

do MISP

TLP:AMBER+STRICT

Yuri do Amaral Nobre MAIA Perito Criminal Federal, Chefe do Serviço de Investigação e Análise de Dados SIAD/CCAT/CGCIBER/DCIBER/PF A Base Nacional de Crimes Cibernéticos (BNCC) visa suprir a demanda de pesquisa e correlação de dados relacionados à investigação de crimes cibernéticos. O sistema utiliza conceitos de inteligência de ameaças cibernéticas (Cyber Threat Intelligence) e caça às ameaças cibernéticas (Threat Hunting) com o objetivo de enriquecer e, até mesmo, viabilizar investigações, bem como compartilhar inteligência com parceiros para aumentar a resiliência da comunidade. O projeto prioriza o uso de iniciativas open source e ferramentas que permitam a integração. No centro da base, a plataforma MISP armazena e correlaciona os IoCs extraídos de diversas fontes. |

| 09:50—10:30 |

Uso do MISP no Laboratório de Segurança Cibernética da

FEBRABAN

TLP:AMBER

Henrique Shinki Kodama, Analista de Segurança Cibernética no Laboratório da FEBRABAN O Laboratório de Segurança Cibernética foi iniciado em 2020 e atua, desde o início, com o pilar de Inteligência. O pilar conta com a inteligência cibernética para estudar e compartilhar novas ameaças, buscando tendências, ataques cibernéticos e movimentação dos cibercriminosos em fóruns da deep e dark web. O MISP compõe o pilar desde o início e passou por diferentes modificações ao longo dos anos, e o objetivo da palestra é compartilhar a evolução da ação conjunta do sistema financeiro brasileiro por meio da FEBRABAN, incentivar abordagens semelhantes, compartilhar barreiras e lições aprendidas e convidá-los para conectar e participar da estrutura que está sendo criada. |

| 10:30—11:00 | Intervalo para o café |

| 11:00—12:00 |

Experiências e Lições Aprendidas na Utilização do

MISP: Maximizando a Inteligência de Ameaças

TLP:CLEAR

Rodrigo Andrade Pereira Rosa, Leandro Andrada Roda Marinho, Alessandro Carvalho Coutinho, Petrobras Apresentaremos o uso prático da ferramenta MISP como uma plataforma de inteligência de ameaças e compartilhamento de informações, com ênfase no processo de validação de Indicadores de Comprometimento (IoCs). Focaremos em diversos aspectos relacionados ao MISP, desde o processo de instalação e manutenção (desafio) até as integrações com outras ferramentas, como firewall, Endpoint Detection and Response (EDR), sistemas de prevenção de intrusão (IPS), SIEM e feeds de inteligência de ameaças gratuitos e pagos. Abordaremos especificamente o processo de validação de IoCs, submetendo-os a várias ferramentas e APIs, como VirusTotal, AbuseDB, API Microsoft, API XForce IBM e API Fortiguard. Compartilharemos insights sobre como configurar e automatizar o processo de validação de IoCs no MISP e discutiremos os benefícios dessa validação, como a melhoria na triagem e priorização de IoCs, a identificação de falsos positivos e a obtenção de informações contextuais relevantes para tomada de decisões. |

| 12:00—13:00 |

Hunting automatizado de CVE recentemente exploradas x

Inventário de ativos do cliente

TLP:CLEAR

Bruno Odon Pires de Brito, ISH Tecnologia Será apresentado na prática o fluxo de hunting de CVE recentemente exploradas (Feed do CISA), o enriquecimento desses boletins de CVE (base do NVD), a correlação com o inventário de um cliente fictício (indicando, qual ativo pode ser alvo de uma ou mais vulnerabilidades dessas), o envio dessas informações para um Data Warehouse (Elasticsearch) e o compartilhamento de evento com o Sharing Group do cliente apenas, usando a biblioteca PyMISP. |

| 13:00—14:30 | Almoço (servido no local) |

| TARDE: Tutorial Hands-on | |

| 14:30—15:50 |

MISP: Transformando incidentes em eventos

TLP:CLEAR

TLP:GREEN

Marcelo Chaves, Marcus Lahr, Klaus Steding-Jessen, CERT.br/NIC.br Este tutorial abordará a criação de eventos no MISP baseados em alguns incidentes reportados a um CSIRT. Os participantes criarão esses eventos tanto de forma manual, interagindo com a interface Web do MISP, quanto de forma automatizada, utilizando o acesso à API do MISP via curl/PyMisp.

|

| 15:50—16:20 | Intervalo para o café |

| 16:20—17:40 | MISP: Transformando incidentes em eventos (cont.) |

| 17:40—17:50 | Encerramento do Evento |

TLP

Uso de TLP no 11º Fórum de CSIRTs e Workshops

Todas as palestras terão indicação de expectativa de compartilhamento de acordo com o padrão TLP do FIRST.

Uma discussão mais detalhada sobre TLP pode ser encontrada na página do CERT.br. Há também uma palestra sobre o assunto, cujo vídeo está disponível no YouTube.

Abaixo está um resumo da expectativa de compartilhamento das palestras, dependendo do TLP escolhido pelo palestrante.

Chamada de Palestras

Chamada de Palestras — 11º Fórum de CSIRTs

Convidamos todos os profissionais atuantes em Grupos de Tratamento de Incidentes de Segurança (CSIRTs) ou que trabalhem com segurança e tratamento de incidentes no seu dia a dia, a submeter propostas de palestras de interesse da Comunidade de Tratamento de Incidentes no Brasil, para o 11º Fórum Brasileiro de CSIRTs, que ocorrerá nos dias 31 de julho de 01 de agosto de 2023, no Hotel Blue Tree Premium Morumbi, em São Paulo/SP.

Para cada proposta aceita, o NIC.br proverá apoio para transporte e estadia de um profissional para apresentá-la.

Temas de Interesse

A apresentação deve tratar de aspectos práticos e operacionais das atividades de tratamento e gestão de incidentes de segurança, bem como de aspectos da segurança da informação ou da Internet que sejam relacionados com ou tenham impacto no processo de tratamento de incidentes.

Uma lista não exaustiva de temas de interesse para este evento segue:

- Estudos de caso e tendências relacionados com incidentes tratados

- Automatização de processos de tratamento de incidentes

- Compartilhamento automatizado de informações sobre ataques e ameaças

- Threat hunting como parte do processo de gestão de incidentes

- Uso de netflows no contexto de segurança e tratamento de incidentes

- Detecção, mitigação e remediação de códigos maliciosos (RATs, ransomware, botnets, etc)

- Detecção e mitigação de ataques em diversos ambientes, como rede, Web, nuvem, ICS e IoT

- Impactos, para CSIRTs, de novos regulamentos e legislação

- Iniciativas de conscientização sobre segurança

- Implementação de boas práticas e combate a abusos

- Outros temas de interesse para CSIRTs

Importante: é desejável que as apresentações sejam aplicadas e práticas, e *não* devem ser voltadas a produtos e soluções de fornecedores específicos, com fins comerciais, nem trabalhos que sejam com ênfase puramente acadêmica.

Submissão de Propostas

As propostas de palestras deverão ser enviadas para o e-mail

forum@cert.br

com os seguintes dados:

- "

[FORUM]" no início do Subject. - Título completo.

- Resumo (Abstract) estendido, rascunho dos slides ou descrição detalhada, o importante é que seja possível avaliar o conteúdo e a abordagem. O comitê avaliador de trabalhos poderá, a seu critério, solicitar informações adicionais ou complementares.

- Nome completo, endereço de e-mail, mini CV e organização a que pertence cada um dos autores.

Datas Importantes

- 21 de junho de 2023

Prazo para envio de propostas de palestra - 26 de junho de 2023

Divulgação da agenda completa - 31 de julho e 01 de agosto de 2023

11º Fórum Brasileiro de CSIRTs

Chamada de Palestras — 4º Workshop MISP

Convidamos todos os profissionais que trabalhem com MISP, seja na manutenção de instâncias ou no uso dos dados compartilhados em seu dia-a-dia, a submeter propostas de palestras para o 4º Workshop MISP, que ocorrerá no dia 02 de agosto de 2023, no Hotel Blue Tree Premium Morumbi, em São Paulo/SP.

Para cada proposta aceita, o NIC.br proverá apoio para transporte e estadia de um profissional para apresentá-la.

Temas de Interesse

A apresentação deve tratar de aspectos práticos e operacionais relacionados com uso e operação da Plataforma MISP.

Uma lista não exaustiva de temas de interesse para este evento segue:

- Estudos de caso de uso do MISP para proteção de infraestrutura, gestão de vulnerabilidades, Threat hunting, tratamento de incidentes e áreas correlatas

- Uso da plataforma de forma automatizada, por exemplo via PyMISP

- Integração do MISP com outras soluções

- Outros assuntos de interesse da comunidade de usuários de MISP

Importante: é desejável que as apresentações sejam aplicadas e práticas, e *não* devem ser voltadas a produtos e soluções de fornecedores específicos, com fins comerciais, nem trabalhos que sejam com ênfase puramente acadêmica.

Submissão de Propostas

As propostas de palestras deverão ser enviadas para

o e-mail

forum@cert.br

com os seguintes dados:

- "

[MISP]" no início do Subject. - Título completo.

- Resumo (Abstract) estendido, rascunho dos slides ou descrição detalhada, o importante é que seja possível avaliar o conteúdo e a abordagem. O comitê avaliador de trabalhos poderá, a seu critério, solicitar informações adicionais ou complementares.

- Nome completo, endereço de e-mail, mini CV e organização a que pertence cada um dos autores.

Datas Importantes

- 21 de junho de 2023

Prazo para envio de propostas de palestra - 26 de junho de 2023

Divulgação da agenda completa - 02 de agosto de 2023

4º Workshop MISP